Identity Fabric: la arquitectura que sí está preparada para los ataques de NHI y la era Agentic (AIAP)

Durante años protegimos infraestructura. Después protegimos aplicaciones. Hoy, el verdadero campo de batalla son las identidades.

Gustavo Gomez y Marcelo Ruiz

2/19/20263 min read

Pero no hablamos solo de usuarios humanos. El crecimiento exponencial de Non-Human Identities (NHI) —APIs, service accounts, bots, workloads, agentes autónomos de IA— está redefiniendo completamente el modelo de riesgo.

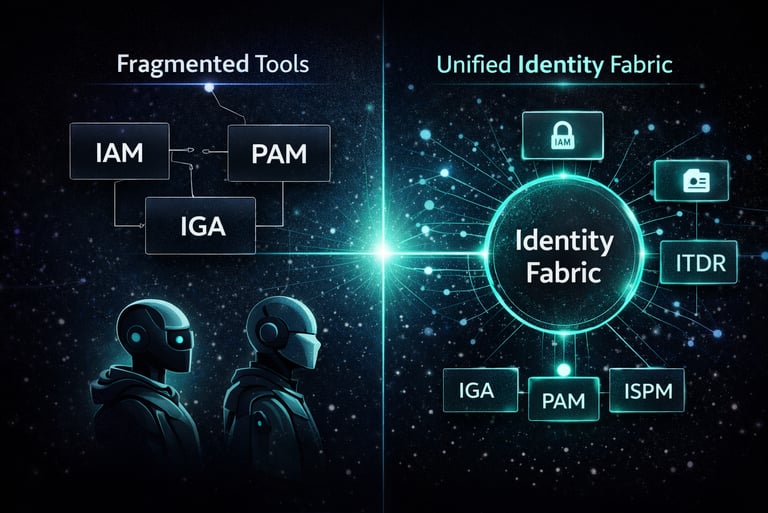

En este contexto, las organizaciones que siguen operando con soluciones aisladas de IAM, PAM o IGA están estructuralmente en desventaja. La respuesta moderna es clara: Identity Fabric.

¿Qué es realmente una Identity Fabric?

Una Identity Fabric es una arquitectura unificada donde:

IAM controla autenticación y acceso

IGA gobierna ciclo de vida y cumplimiento

PAM protege accesos privilegiados

ISPM evalúa la postura de seguridad de identidades

ITDR detecta y responde a amenazas basadas en identidad

No son módulos desconectados. Es una plataforma coherente, con telemetría compartida, contexto unificado y capacidad de respuesta coordinada.

El problema: los ataques modernos ya no entran por el firewall

Los ataques actuales explotan:

Credenciales de servicio expuestas

Tokens OAuth mal configurados

Workloads con privilegios excesivos

Cuentas huérfanas

Conexiones máquina-a-máquina sin gobierno

Esto es terreno fértil para ataques sobre NHI.

Una arquitectura fragmentada no puede:

Correlacionar privilegios + comportamiento + postura

Detectar escalación lateral basada en identidad

Revocar acceso dinámicamente en función de riesgo

Aquí es donde entra una Identity Fabric moderna.

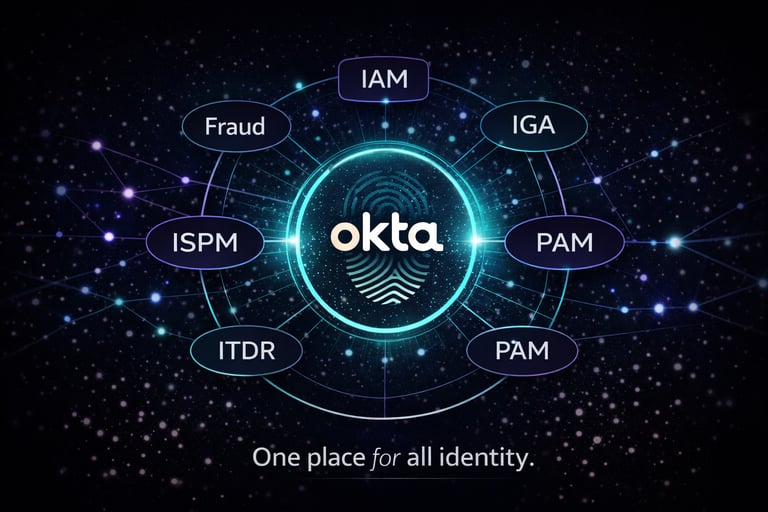

Cómo una plataforma moderna, como Okta, está mejor preparada

Algunas plataformas líderes del mercado —por ejemplo, Okta— han evolucionado más allá del IAM tradicional hacia un modelo que integra:

IAM + Contexto Dinámico: Autenticación adaptativa basada en riesgo real.

IGA integrada: Gobierno continuo, no auditorías anuales.

PAM moderno (no aislado):bPrivilegios just-in-time conectados al motor de identidad.

ISPM: Identity Security Posture Management que detecta sobre-aprovisionamiento, riesgos estructurales y malas configuraciones.

ITDR: Identity Threat Detection & Response con señales unificadas.

El resultado:

Visibilidad completa sobre humanos y no-humanos en una sola capa lógica.

NHI: el punto ciego que muchas empresas aún no ven

Las NHI crecen 10x más rápido que las identidades humanas en entornos cloud modernos.

Pero normalmente:

No tienen owner claro

No pasan por procesos de IGA

No se revisan en campañas de recertificación

Tienen privilegios permanentes

Una Identity Fabric avanzada permite:

Descubrir identidades no humanas

Clasificarlas

Aplicar least privilege

Monitorear comportamiento anómalo

Revocar automáticamente

De Identity Platform a AIAP: el siguiente paso

El concepto emergente de Agentic Identity Access Platform (AIAP) lleva esto más allá.

La idea: La identidad no solo como control de acceso, sino como motor inteligente que toma decisiones autónomas.

En este modelo:

Los agentes de IA pueden solicitar accesos

La plataforma evalúa contexto, postura y riesgo

Se otorga acceso just-in-time

Se monitorea comportamiento en tiempo real

Se revoca automáticamente si hay desviación

Esto requiere algo que muchas soluciones legacy no tienen:

Datos unificados

Telemetría compartida

Motor de decisiones central

Integración nativa entre IAM, IGA, PAM, ISPM e ITDR

Es precisamente hacia donde están evolucionando las plataformas más avanzadas del mercado.

Identity Fabric de OKTA como ventaja competitiva

En identitec.one somos claros:

No todas las plataformas están preparadas para:

Gobernar NHI de forma estructural

Unificar postura + detección + respuesta

Habilitar estrategia AI-first

Escalar hacia AIAP

Algunas sí están dando pasos muy sólidos en esa dirección.

La conversación ya no es solo seguridad. Es:

Reducción de riesgo operativo

Simplificación de auditorías

Preparación para agentes autónomos

Escalabilidad cloud

Confianza digital

Las organizaciones que adopten una Identity Fabric moderna estarán:

✔ Mejor preparadas frente a ataques basados en identidad

✔ Más resilientes ante abuso de credenciales

✔ Listas para integrar IA de forma segura

✔ Alineadas con Zero Trust real

Conclusión

La era de las herramientas aisladas terminó.

La identidad se convirtió en:

Plano de control

Fuente de contexto

Motor de decisión

Sistema nervioso de seguridad

Y frente al crecimiento explosivo de NHI y la transición hacia plataformas Agentic (AIAP), solo una Identity Fabric moderna e integrada puede sostener el nivel de control que exige el mercado actual.

Si quieres entender cómo evaluar tu arquitectura actual y qué tan preparada está frente a NHI y AI-driven access, en identitec.one estamos construyendo esa conversación.

Identity First.

Outcome Driven.

Preparados para la siguiente generación de identidad.

© 2026. Todos los derechos reservados